Una VPN (Virtual Private Network o Red Privada Virtual) es una tecnología que cifra tu conexión a internet y oculta tu dirección IP, permitiéndote navegar de forma anónima. Pero esta definición técnica simple oculta una historia fascinante: las VPN nacieron de décadas de investigación militar en cifrado seguro, evolucionaron como herramienta corporativa en los años 90 y se convirtieron en defensa esencial contra la vigilancia masiva moderna. Entender qué es una VPN requiere comprender por qué existe: como respuesta histórica a amenazas cada vez más sofisticadas contra nuestra privacidad digital.

Los orígenes: del cifrado militar a la comunicación segura (1940s-1970s)

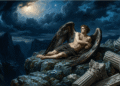

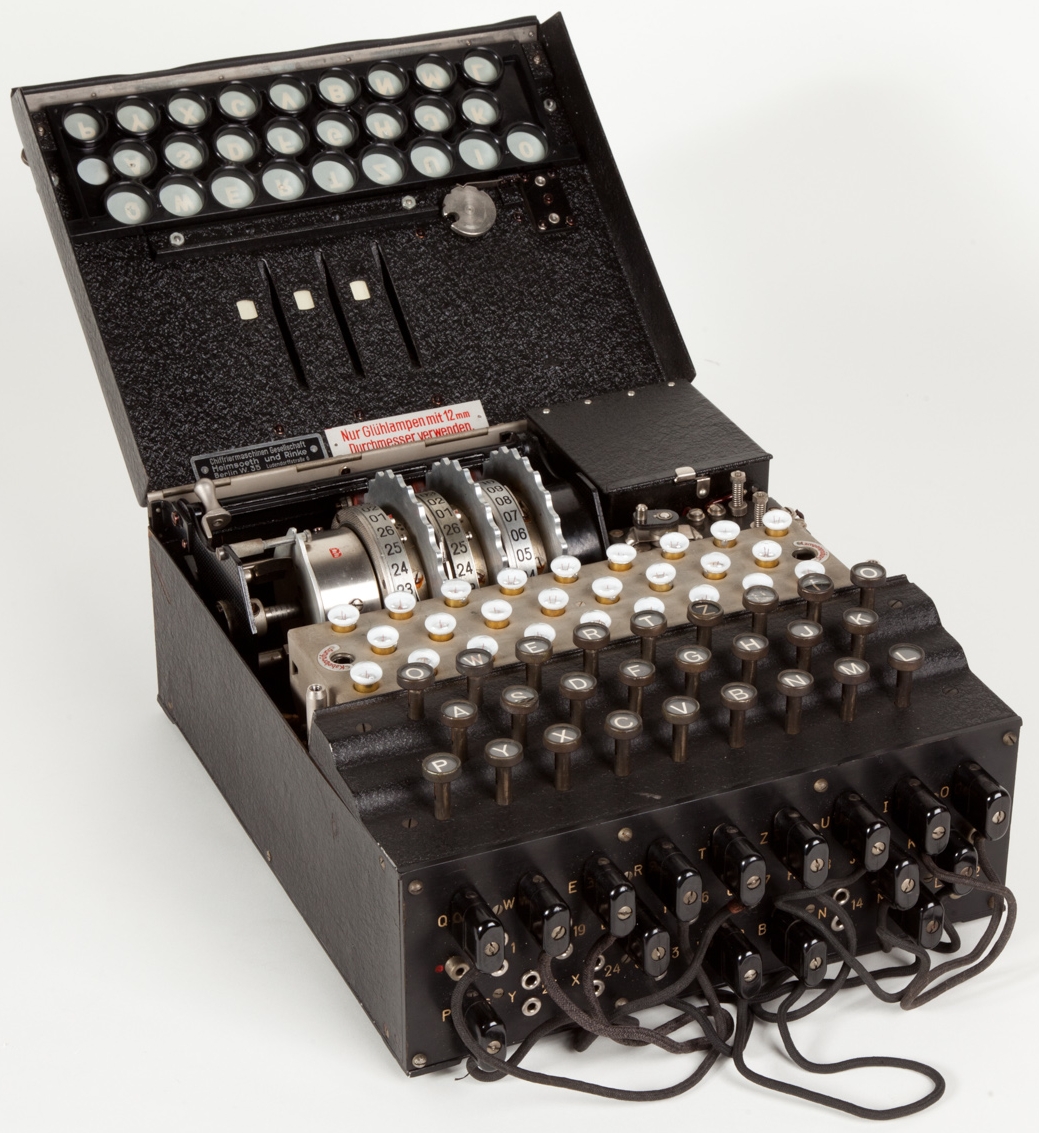

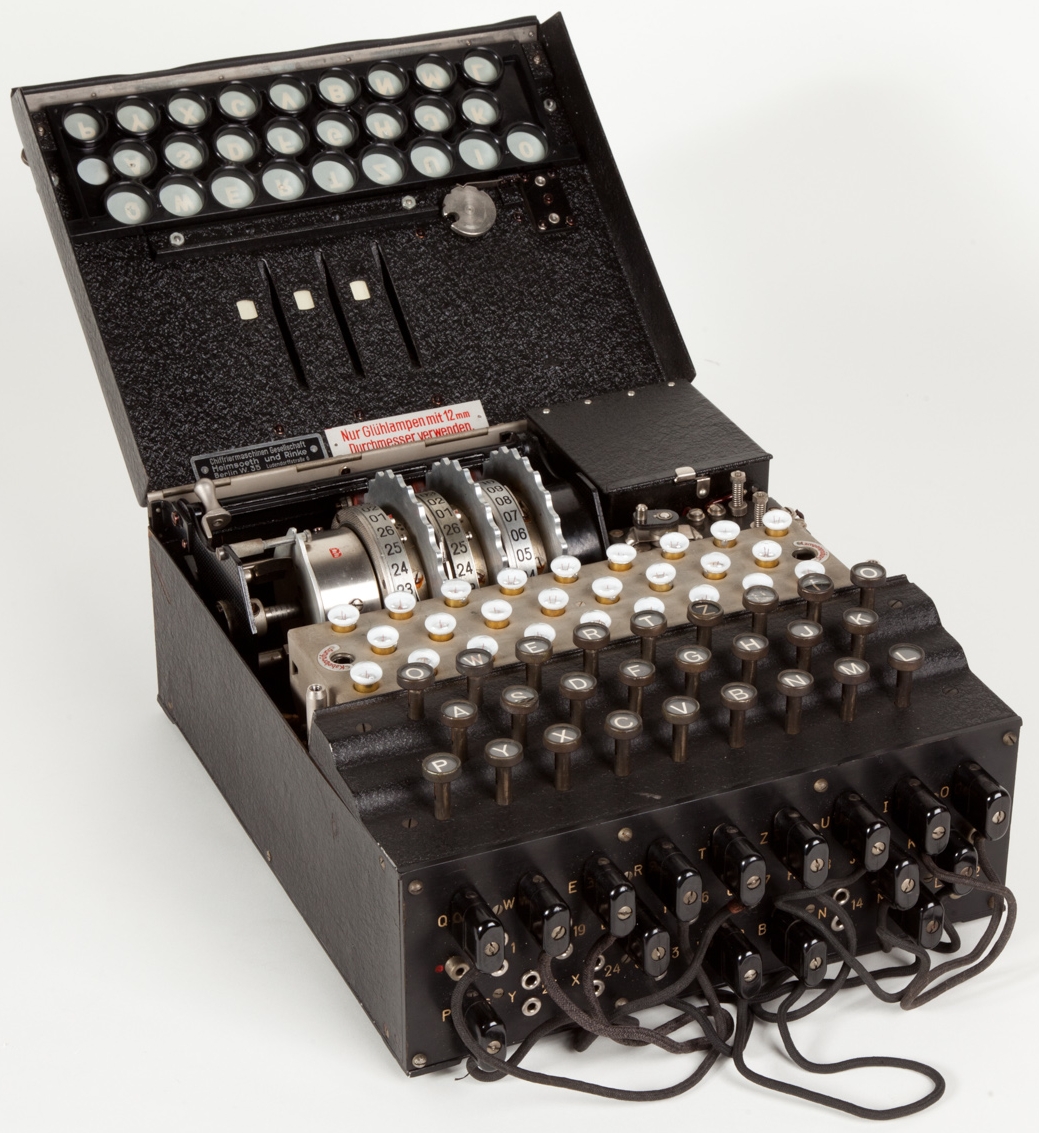

Enigma, criptografía y el nacimiento de la comunicación cifrada

Para poder responder VPN qué es, necesitamos retroceder a una pregunta fundamental que ha obsesionado a militares, diplomáticos y espías durante siglos: ¿cómo puedo enviar un mensaje que solo el destinatario pueda leer?

Durante la Segunda Guerra Mundial, los alemanes creían tener la respuesta: la máquina Enigma, un dispositivo electromecánico que cifraba mensajes mediante rotores complejos. Los Aliados, sin embargo, lograron descifrar Enigma gracias en parte al trabajo de Alan Turing en Bletchley Park, revolucionando el concepto de criptografía, un cifrado no era seguro simplemente porque era complicado, sino porque su matemática subyacente era imposible de romper sin conocer la clave exacta. Este descubrimiento fundamental cambió la criptografía para siempre, ya no se trataba de máquinas ingeniosas, sino de matemáticas intratables.

En los años 60 y 70, mientras internet aún era ARPANET (la precursora de internet controlada por el Departamento de Defensa estadounidense), surgió un problema práctico: ¿cómo podrían comunicarse computadoras separadas de forma segura a través de una red pública? Los investigadores no podían asumir que cada enlace fuera privado, necesitaban una capa de seguridad que protegiera la comunicación independientemente del medio físico.

El nacimiento de los protocolos de cifrado

En 1977, Ron Rivest, Adi Shamir y Leonard Adleman inventaron RSA (Rivest-Shamir-Adleman), un algoritmo de criptografía asimétrica que permitía que dos personas intercambiaran mensajes secretos sin haber compartido nunca una clave en privado. Era matemáticamente elegante y prácticamente inexpugnable: si querías descifrar un mensaje RSA, necesitarías factorizar un número gigantesco, una tarea que tomaría miles de años incluso para las computadoras más rápidas de la época.

RSA se convirtió en la base de prácticamente toda la criptografía moderna pero en los años 70 y 80, su adopción fue lenta. Los gobiernos, particularmente el estadounidense, veían la criptografía fuerte como un arma estratégica y la exportación de software criptográfico estaba regulada como si fuera armamento. Solo después de años de debate sobre libertad de expresión y privacidad, la criptografía se hizo accesible al público general.

Las redes privadas virtuales corporativas: 1990s-2000s

Cuando las empresas necesitaban conectar oficinas sin alquilar cables

A medida que el comercio electrónico explotaba en los años 90, las grandes corporaciones enfrentaban un problema práctico: tenían empleados en múltiples ciudades, países incluso y necesitaban compartir información sensible (registros financieros, bases de datos de clientes, secretos comerciales) de forma segura. La solución tradicional había sido alquilar líneas arrendadas dedicadas: cables privados entre oficinas, pero eran caras, inflexibles y difíciles de escalar. Una empresa con oficinas en Nueva York, Londres y Tokio necesitaba pagar por múltiples líneas dedicadas, creando una malla de conexiones costosísima.

En los años 90, las empresas de tecnología imaginaron una solución: ¿y si en lugar de alquilar cables privados, simplemente cifrábamos nuestra comunicación sobre internet público? Así nacieron las primeras VPNs corporativas. El concepto era elegante: usas la infraestructura pública de internet (barata y ubicua), pero cifras todos tus datos de forma que solo tu oficina pueda descifrarlos. Es como enviar un paquete a través de una zona de guerra: no controlas la ruta, pero sellas el paquete con un candado que solo el destinatario puede abrir.

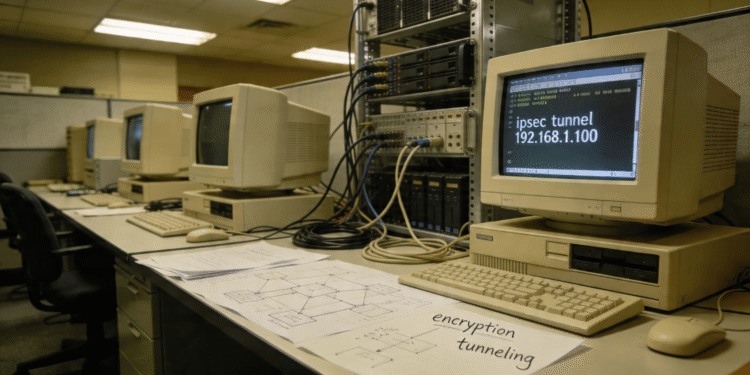

En 1996, la IETF (Internet Engineering Task Force) estandarizó IPsec (Internet Protocol Security), un protocolo que permitía este cifrado a nivel de red. De repente, cualquier dispositivo podía conectarse de forma segura a través de internet. Las empresas comenzaron a desmantelar sus costosas líneas dedicadas y adoptaron VPNs corporativas masivamente.

El factor de seguridad: vigilancia corporativa y gubernamental

Lo que las corporaciones no mencionaban abiertamente era otro beneficio: una VPN corporativa también permitía vigilancia. Un empleado que trabajaba desde casa estaba en la red corporativa y la compañía podía monitorear su tráfico, incluso cuáles sitios visitaba. Esto reveló una tensión que persiste hoy: una VPN es una tecnología neutra que puede ser usada para privacidad defensiva (proteger datos de un espía) o para vigilancia ofensiva (que alguien te espíe). El contexto importa enormemente.

Los gobiernos, entretanto, observaban atentamente. En los años 90 y 2000, las agencias de inteligencia estadounidenses (NSA) y británicas (GCHQ) comenzaban a construir las infraestructuras de vigilancia masiva que no se harían públicas hasta que Edward Snowden revelara los programas PRISM en 2013. Sabían que si todo el mundo cifraba su comunicación, la vigilancia de masas se volvería imposible.

Esto plantó la semilla de una batalla ideológica que continúa hoy: ¿debería el cifrado fuerte ser accesible a todos, o debería reservarse para gobiernos y empresas?

La privacidad se politiza: 2010s y el despertar de la vigilancia masiva

Edward Snowden y el descubrimiento de la vigilancia global

El 5 de junio de 2013, el periódico británico The Guardian publicó el primer artículo sobre PRISM, basado en documentos clasificados filtrados por Edward Snowden y lo que reveló fue desconcertante: no solo los gobiernos monitoreaban comunicaciones de sospechosos de terrorismo, sino que estaban recolectando datos de prácticamente todos los ciudadanos.

Metadatos de llamadas de millones de estadounidenses (quién llamó a quién, cuándo, por cuánto tiempo), acceso directo a servidores de Google, Facebook, Microsoft y Apple, cables submarinos de fibra óptica siendo interceptados y programas secretos como XKeyscore que permitían a analistas de la NSA acceder a enormes bases de datos de comunicaciones globales.

Para la mayoría de las personas, fue el primer momento en que entendieron que la privacidad digital no era una garantía. No se trataba de teoría de privacidad o filosofía política, era práctico: tus comunicaciones estaban siendo registradas. La revelación de Snowden transformó la percepción pública de las VPNs, que pasaron a ser no sólo herramientas corporativas sino defensas personales contra un adversario gigantesco: el estado.

La carrera tecnológica por la privacidad

Tras Snowden, las empresas de tecnología enfrentaron una crisis de confianza. Google, Facebook, Microsoft y Apple habían permitido (o habían sido forzadas a permitir) que los gobiernos accedieran a datos de usuarios y comenzaron una carrera por reconstruir la confianza implementando cifrado de extremo a extremo. WhatsApp implementó Signal Protocol (desarrollado por Open Whisper Systems), iMessage de Apple fue cifrado de extremo a extremo por defecto, Gmail comenzó a cifrar datos en tránsito y de repente, las VPNs comerciales, que habían sido un nicho técnico, se convirtieron en un producto de consumo.

Diferentes empresas comenzaron a comercializar VPNs como herramientas de privacidad personal: «Usa una VPN y nadie podrá ver lo que haces en internet». La promesa era seductora: en un mundo donde gobiernos y corporaciones te vigilaban, una VPN te devolvería el anonimato. Lo que hay que tener en cuenta es un aspecto técnico importante: una VPN protege tu comunicación entre tu dispositivo y el servidor VPN, pero el servidor VPN mismo puede ver todo lo que haces. Cambias un vigilante (tu proveedor de internet) por otro (la empresa VPN). La confianza simplemente se transfiere.

¿Qué es técnicamente una VPN? (La definición profunda)

Cómo funciona una VPN en la práctica

Una VPN (Virtual Private Network) crea un «túnel» cifrado entre tu dispositivo (computadora, teléfono) y un servidor VPN remoto. Todo el tráfico de internet que enviast pasa a través de ese túnel antes de llegar a su destino final.

Sin VPN:

Tu dispositivo → Tu ISP → Servidor web

(Tu ISP ve: espías todos tus datos)

Con VPN:

Tu dispositivo → [TÚNEL CIFRADO] → Servidor VPN → Servidor web

(Tu ISP ve: datos cifrados, no puede descifrar)

(El servidor web ve: IP del servidor VPN, no la tuya)

Hay varios protocolos VPN diferentes (OpenVPN, WireGuard, IKEv2), cada uno con ventajas y desventajas. Algunos son más rápidos, otros más seguros, otros más compatibles con diferentes dispositivos, pero el principio es idéntico: cifrar y enrutar.

Lo que una VPN protege (y lo que no)

Protege:

- Tu dirección IP: el sitio web que visitas ve la IP del servidor VPN, no la tuya

- Tu tráfico de tu ISP: si usas una red WiFi pública, una VPN cifra tu comunicación incluso si alguien está monitoreando la red

- Tu ubicación aproximada: es más difícil determinar dónde estás si tu IP aparenta ser de otro país

NO protege:

- Tu identidad: si usas Facebook mientras estás conectado a una VPN, Facebook sabe quién eres (porque iniciaste sesión)

- Malware en tu dispositivo: una VPN no protege contra virus o spyware que ya está en tu computadora

- Tu contraseña: si escribes mal tu contraseña en un sitio de phishing, una VPN no te salva

- Cookies y rastreo: los sitios web aún pueden rastrearte a través de cookies, incluso si usas una VPN

Una VPN es privacidad de red, no privacidad absoluta.

La evolución de las amenazas: por qué las VPNs se convirtieron en defensa esencial

Si entiendes la historia de la ciberseguridad como hemos explorado en artículos anteriores, las VPNs emergieron como respuesta a amenazas específicas:

1. Redes WiFi públicas y man-in-the-middle attacks (2000s-2010s)

En cafés, aeropuertos y hoteles, la WiFi no encriptada permitía que cualquiera con herramientas básicas interceptara tu tráfico. Un atacante podía verse literalmente tus contraseñas mientras escribías, robar tu número de tarjeta de crédito mientras comprabas e incluso inyectar malware en los sitios que visitabas.

Las VPNs hicieron imposible estos ataques: incluso si alguien interceptaba tu tráfico, solo vería datos cifrados sin sentido.

2. Vigilancia de ISP (2010s-Presente)

Tu proveedor de internet (ISP) puede ver todas tus comunicaciones: qué sitios visitas, a quién le escribes, qué descargas. Los gobiernos pueden pedir al ISP que entregue estos registros, incluso sin orden judicial.

Una VPN previene que tu ISP vea dónde vas en internet (aunque sigue viendo que estás conectado a un servidor VPN).

3. Spyware y vigilancia estatal (2015-Presente)

Como descubrimos en la sección sobre ciberseguridad moderna, un software como Pegasus puede infectar tu teléfono y acceder a todos tus datos. Una VPN no protege contra spyware instalado en tu dispositivo, pero sí protege tu tráfico de red de ser interceptado antes de que llegue a tu dispositivo.

4. Geobloqueos y restricción de contenido (2010s-Presente)

Algunos gobiernos (China, Irán, Rusia) bloquean sitios que consideran sediciosos o inapropiados. Las VPNs permiten que un usuario en China acceda a sitios que no están permitidos, haciéndolo parecer como si estuviera en otro país.

Esta es probablemente la razón más honesta de por la que las VPNs se volvieron populares en regímenes autoritarios: no es paranoia sobre vigilancia, sino necesidad práctica de evadir censura.

El debate moderno: privacidad vs seguridad pública

El dilema del cifrado fuerte

A partir de 2010, los gobiernos occidentales (particularmente Estados Unidos y Reino Unido) comenzaron a presionar a las empresas tecnológicas para que instalaran «puertas traseras» en su cifrado: formas secretas en las que el gobierno pudiera acceder a comunicaciones cifradas sin que el usuario lo supiera.

Apple rechazó esto en 2015 cuando implementó cifrado de extremo a extremo en iMessage. El FBI, furioso, demandó a Apple en 2016 para obligarla a descifrar un iPhone de un sospechoso de terrorismo (el caso fue resuelto cuando un tercero logró hackearlo). El mensaje fue claro: los gobiernos no quería un mundo donde el cifrado fuerte fuera inexpugnable.

Esta batalla continúa. El argumento del gobierno es pragmático: «Los delincuentes y terroristas usan cifrado para evitar vigilancia. Si forzamos puertas traseras, podemos detenerlos». El argumento de los defensores de privacidad es igual de pragmático: «Si creas una puerta trasera para el gobierno, los hackers la encontrarán también. Un cifrado débil nos deja a todos vulnerables». Las VPNs están en el centro de este debate. Un usuario que usa una VPN podría estar protegiendo su privacidad legítimamente o podría estar evadiendo una investigación criminal. El cifrado no discrimina entre usos benignos y malignos.

Las VPNs hoy: defensa personal en la era de la vigilancia normalizada

Por qué existen empresas de VPN comerciales

Las VPNs corporativas siguen siendo el estándar en empresas grandes, pero las VPNs comerciales de consumidor como NordVPN, existen porque:

- La vigilancia de ISP es real: tu proveedor de internet puede vender datos sobre tus hábitos de navegación a publicistas. Una VPN previene esto.

- La vigilancia gubernamental es documentada: desde Snowden sabemos que los gobiernos monitoreaban ciudadanos sin orden judicial. Una VPN lo dificulta.

- Las redes públicas son inseguras: WiFi abierta permite ataques simples que una VPN protege.

- La censura es común: en muchos países, ciertos sitios están bloqueados. Una VPN permite acceder a ellos.

No todas estas razones son criminales sino que muchas son defensa legítima de privacidad personal.

El coste oculto de la «privacidad gratuita»

Aquí es donde la historia se vuelve complicada: si una empresa VPN ofrece servicio gratuito, ¿cómo gana dinero? La respuesta común es vender datos de usuarios. Una VPN «gratuita» que vende datos de navegación de usuarios es más peligrosa que no usar VPN en absoluto. Las empresas VPN reputables (las que cobran por servicio) tienen un modelo de negocio claro: tú pagas por privacidad. Pero incluso aquí hay asteriscos: cómo saber si realmente no registran tus datos? Está basado en confianza.

VPN como respuesta histórica a amenazas reales

Una VPN es una tecnología que surgió de 50 años de investigación en criptografía, se convirtió en herramienta corporativa en los 90s y finalmente se transformó en defensa personal contra vigilancia estatal documentada. No es paranoia que la privacidad digital se haya convertido en una necesidad, es respuesta racional a un entorno de vigilancia normalizado.

Una VPN no es privacidad completa pues no elimina rastreo de cookies, no protege contra malware y no oculta tu identidad si la revelas voluntariamente, pero sí protege un aspecto crucial de tu privacidad: que nadie sepa dónde vas en internet. En una era donde tus datos personales son commodities para agencias de publicidad y gobiernos, una VPN es una capa defensiva razonable. Es herencia directa de décadas de criptógrafos, militares y defensores de privacidad que creyeron que todos merecemos comunicación privada.

Bibliografía

Libros académicos

- Diffie, W., & Hellman, M. E. (1976). «New Directions in Cryptography«. IEEE Transactions on Information Theory, 22(6), 644-654.

- Rivest, R. L., Shamir, A., & Adleman, L. (1978). «A Method for Obtaining Digital Signatures and Public-Key Cryptosystems«. Communications of the ACM, 21(2), 120-126.

- Snowden, E. (2019). Vigilancia permanente: Cuando un hombre ordinario decide contar los secretos de la NSA. Macmillan.

Artículos especializados

- Rescorla, E. (1999). «HTTP over TLS» (RFC 2818). Internet Engineering Task Force.

- Kent, S., & Atkinson, R. (1998). «Security Architecture for the Internet Protocol» (RFC 2401). Internet Engineering Task Force.

Reportajes y fuentes periodísticas

- Greenwald, G., MacAskill, E., & Poitras, L. (2013). «Edward Snowden: the whistleblower behind the NSA surveillance revelations«. The Guardian.

- Levy, S. (2001). Crypto: How the Code Rebels Beat the Government—Saving Privacy in the Digital Age. Viking.

Documentos de organizaciones

- Electronic Frontier Foundation. «Surveillance Self-Defense Guide: VPN«.

- IETF Internet Engineering Task Force. IPsec Working Group Documents.

Preguntas Frecuentes sobre la historia de las VPN

¿Una VPN oculta completamente mi actividad en internet?

No completamente. Tu ISP ve que estás conectado a un servidor VPN, pero no puede ver qué haces. El servidor VPN ve todo tu tráfico. Los sitios web ven la IP del servidor VPN, no la tuya. Pero si inicias sesión con tu cuenta (Facebook, Gmail, etc.), esos servicios saben quién eres. Una VPN no es invisibilidad total, es privacidad de red.

¿Es legal usar una VPN?

En la mayoría de países occidental, sí. En China, Irán, Rusia y algunos otros, el uso de VPN está restringido o prohibido. Incluso donde es legal, usar una VPN para actividades ilegales sigue siendo ilegal. La herramienta es neutral; el uso determina la legalidad.

¿Ralentiza una VPN mi internet?

Sí, ligeramente. El cifrado y enrutamiento a través de un servidor remoto añade latencia y consume ancho de banda. Servidores VPN de buena calidad minimizan esto, pero siempre habrá algo de ralentización. Para navegación normal, es imperceptible. Para gaming o streaming, podrías notarlo.

¿Debería usar una VPN todo el tiempo?

Depende de tu contexto. Si estás en una red pública insegura (WiFi de café), sí. Si trabajas desde casa con información sensible, probablemente. Si solo navegas sitios públicos desde tu red doméstica, el beneficio es menor. Algunos usuarios optan por usar VPN siempre por hábito defensivo.

¿Qué diferencia hay entre una VPN y Tor?

Tor es más anónimo pero más lento. Una VPN es más rápida pero requiere confiar en el proveedor VPN. Tor enruta tu tráfico a través de múltiples nodos, haciéndolo extremadamente difícil de rastrear. Una VPN simplemente enruta a través de un servidor. Para la mayoría de usuarios, una VPN es suficiente. Tor es para gente que cree que tiene adversarios muy poderosos.

¿Cómo sé si un proveedor VPN es confiable?

Verifica si está auditado independientemente, cuántos años lleva en negocio, dónde está ubicado (las jurisdicciones importan para qué datos puede ser forzado a entregar), y qué políticas de privacidad tiene. Los proveedores reputados invierten en transparencia porque es su único producto: confianza.

¿Una VPN me protege de malware?

No. Una VPN no protege contra spyware o virus en tu dispositivo. Protege el tráfico de red de ser interceptado, pero si ya tienes malware, la privacidad de red es irrelevante. Necesitas antivirus además de VPN.

¿Por qué Snowden reveló que incluso cifrado fuerte puede ser quebrantado?

No exactamente. Lo que Snowden reveló es que agencias como la NSA ejecutaban ataques de «dos puntos de acceso»: en lugar de quebrantar el cifrado matemáticamente (que es prácticamente imposible), accedían a los datos ANTES de que fueran cifrados (en tu dispositivo) o DESPUÉS de que fueran descifrados (en el servidor destino). El cifrado en sí no fue quebrantado; fue eludido.

¿Es una VPN lo mismo que un proxy?

No. Un proxy solo redirige tu tráfico web a través de otro servidor. Muchos proxies no cifran. Las VPNs cifran todo tu tráfico de red (no solo web). Una VPN es más completa en privacidad, pero más lenta. Un proxy es más rápido pero menos privado.