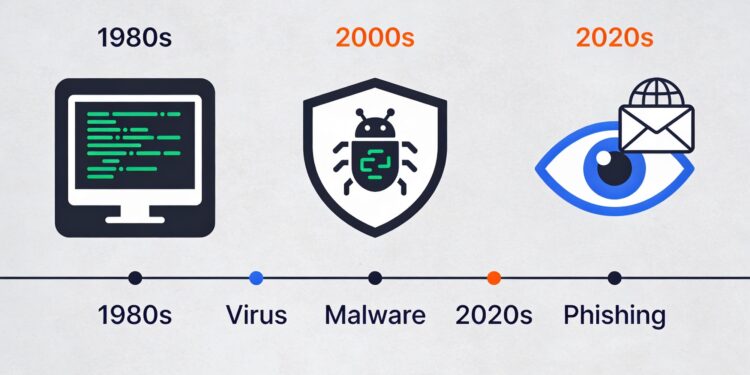

La ciberseguridad no es un fenómeno completamente moderno. Las amenazas existen desde los inicios de los sistemas de información. Sin embargo, la historia de los virus informáticos, de cómo se desarrollaron estas amenazas, es fascinante y muestra cómo la tecnología y sus vulnerabilidades han evolucionado simultáneamente en los últimos 40 años.

La seguridad digital ha experimentado un crecimiento exponencial desde los primeros virus de la década de 1980, pasando por el malware avanzado de la década de 2000, hasta las amenazas móviles actuales. Hoy en día, la defensa digital está presente en todas partes e incluso protege periféricos inteligentes (routers, cámaras, etc.) con antivirus Android (encadenados en pares) un desarrollo racional de décadas de ciberseguridad en continua evolución.

Hoy en día, podemos comprender cómo surgió la ciberseguridad debido a amenazas ahora más sofisticadas, cómo transformó nuestra comprensión de la vulnerabilidad digital y por qué la protección de datos se ha convertido en una cuestión de suma importancia para personas, empresas y organizaciones de todo el planeta.

Los orígenes: cuando los virus eran experimentales (1980s-1990s)

La historia de la ciberseguridad no tiene motivaciones malintencionadas, sino que se origina en la curiosidad académica. En 1983, Fred Cohen, investigador de la Universidad del Sur de California, acuñó el término virus informático para referirse a un código capaz de infectar otros programas y luego copiarse automáticamente. Cohen demostró la validez de su idea en el laboratorio, pero no imaginó que se popularizara tanto. Esto daría lugar a una contienda que duraría décadas entre los creadores de virus y los defensores digitales.

El primer virus que escapó de un entorno controlado fue el Morris Worm en noviembre de 1988. Creado supuestamente como un experimento por Robert Tappan Morris, un estudiante de Cornell, el gusano se propagó rápidamente a través de la incipiente red ARPANET, los inicios de Internet. No fue destructivo en el sentido de borrar datos, pero ralentizó severamente los sistemas infectados. Morris fue procesado, condenado y el Morris Worm se convirtió en el primer caso de ciberdelincuencia que llegó a los tribunales.

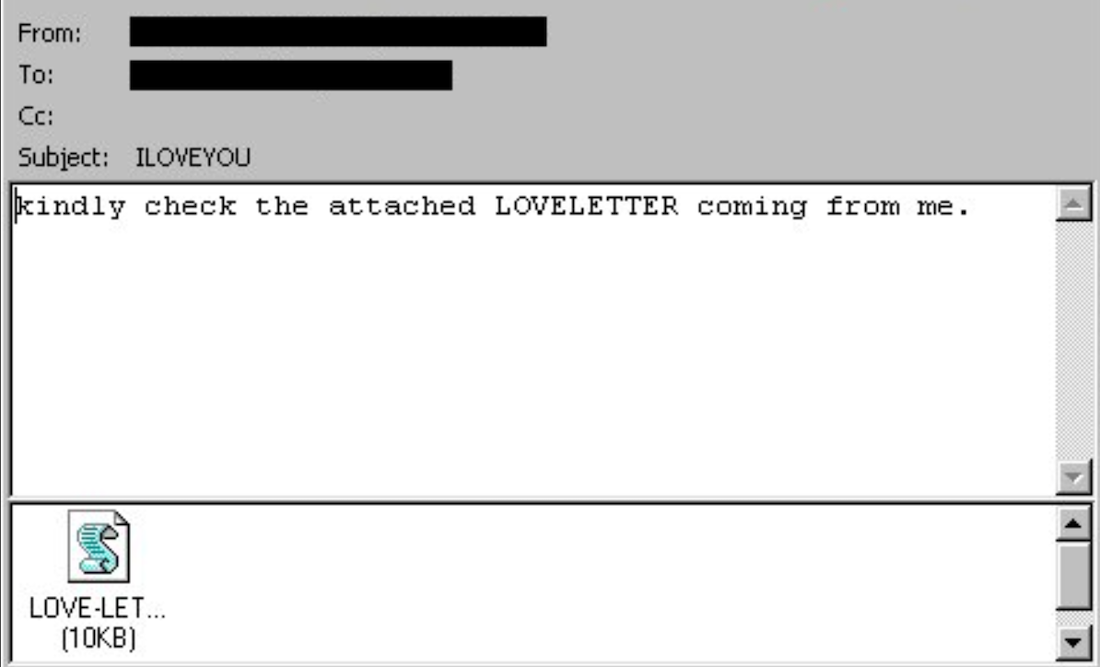

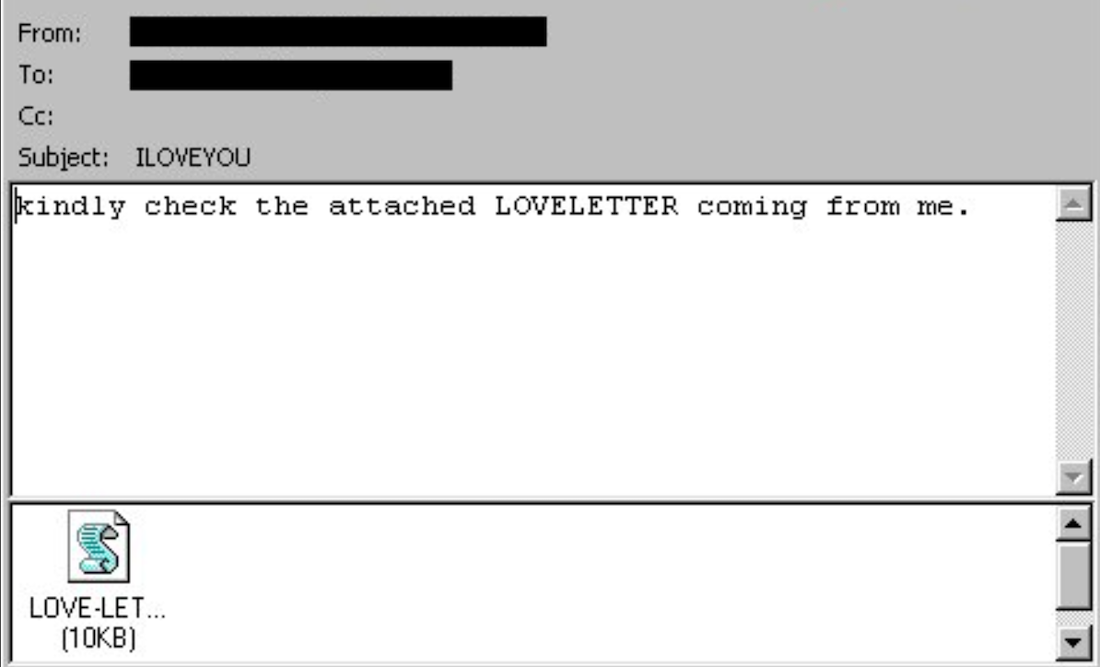

Durante los años 90, a medida que Internet se democratizaba, surgieron nuevas amenazas. El virus Melissa de 1999 se propagaba a través del correo electrónico, infectando documentos de Microsoft Word y reenviándose automáticamente a los primeros 50 contactos de la agenda de cada víctima. Su creador, David L. Smith, fue identificado y condenado. Pocos meses después llegó el ILOVEYOU, también conocido como «Love Bug», que en mayo de 2000 causó daños estimados en miles de millones de dólares a nivel mundial.

Lo que estos primeros virus revelaban era una verdad incómoda: la seguridad informática no había sido considerada como prioridad durante el desarrollo de Internet. Los sistemas operativos, los navegadores y las aplicaciones se construyeron asumiendo un entorno de usuarios confiables y la idea de que alguien usaría deliberadamente esta tecnología para causar daño no estaba prevista en el diseño original.

La era del Malware: más allá de virus simples (2000s-2010s)

A medida que avanzaba el siglo XXI, los virus simples evolucionaban hacia formas más sofisticadas, conocidas colectivamente como malware (software malicioso). Mientras los virus se replicaban indiscriminadamente, el malware de nueva generación estaba diseñado con objetivos específicos: robar información, extorsionar a usuarios o servir como puerta trasera para ataques más complejos.

El Nimda (2001) fue uno de los primeros híbridos que combinaba características de virus, gusano y troyano. Se propagaba a través de múltiples vectores (correo, sitios web, comparticiones de red) y afectó a millones de sistemas en cuestión de días. Su impacto obligó a las organizaciones a reconsiderar fundamentalmente su arquitectura de seguridad.

Luego surgieron los troyanos bancarios que, a diferencia de virus anteriores que se notaban rápidamente, estos programas se instalaban silenciosamente y robaban credenciales bancarias mientras los usuarios navegaban. El Zeus (2007) fue particularmente efectivo: infectó a decenas de millones de computadoras y se estima que robó cientos de millones de dólares. Su código fuente se filtró posteriormente, lo que permitió a otros ciberdelincuentes crear variantes mejoradas.

El ransomware emergió como una amenaza económica devastadora. Wannacry (2017) cifró los archivos de usuarios y empresas en todo el mundo, exigiendo rescates en bitcoin. Lo particularmente alarmante fue que se propagó automáticamente aprovechando vulnerabilidades del sistema operativo Windows, infectando hospitales, bancos y compañías de servicios públicos sin intervención del usuario.

Durante esta era, las organizaciones respondieron con antivirus tradicionales: programas que se ejecutaban constantemente en segundo plano, escaneando archivos contra una base de datos de firmas conocidas de malware. Era un juego de gato y ratón: cada nuevo virus requería una actualización de las definiciones. Los antivirus se convirtieron en parte del paisaje digital estándar.

La revolución móvil: una nueva frontera sin protección (2008-2015)

Cuando Apple lanzó el iPhone en 2007 y Google presentó Android en 2008, la seguridad digital entró en un territorio completamente nuevo. Los smartphones consolidaban en un único dispositivo, funciones que antes estaban fragmentadas: teléfono, cámara, navegador, cliente de correo, banco móvil, etc. Para muchos usuarios, el smartphone se convirtió en el dispositivo más personal que jamás hubieran poseído.

Sin embargo, la seguridad no fue una prioridad inicial en el desarrollo de estas plataformas móviles. Android, en particular, permitía a los usuarios instalar aplicaciones desde múltiples fuentes. Esta flexibilidad fue revolucionaria, pero también creó una superficie de ataque inmensa.

Los primeros malwares para Android fueron relativamente primitivos. El Trojan.AndroidOS.FakeInstaller (2010) disfrazaba aplicaciones maliciosas como instaladores legítimos de juegos o utilidades. Los usuarios descargaban lo que creían ser una aplicación inofensiva y terminaban instalando un troyano que enviaba SMS a números premium, generando cargos inesperados en sus facturas telefónicas.

Luego llegó el Trojan.AndroidOS.Gingermaster (2011), que tenía capacidades más sofisticadas: podía eliminar antivirus, desactivar actualizaciones de seguridad y permitía el acceso remoto al dispositivo. Lo alarmante fue que se propagaba principalmente a través de aplicaciones legitimadas en mercados de aplicaciones chinas, demostrando que ni siquiera el confinamiento a tiendas oficiales garantizaba la seguridad.

A medida que el smartphone se convertía en la billetera digital de millones de personas, los ataques se volvían más específicos y rentables. El Trojan.AndroidOS.Acecard podía capturar credenciales de aplicaciones bancarias y el Trojan.AndroidOS.Mazar utilizaba técnicas de elevación de privilegios para obtener acceso raíz (control total) del dispositivo. Cada nuevo ataque revelaba que la seguridad móvil requería enfoques completamente diferentes a los empleados en computadoras de escritorio.

Amenazas contemporáneas: vigilancia, extorsión y robo de datos (2015-Presente)

La década de 2015 en adelante ha visto una escalada dramática en la sofisticación de las amenazas. El malware moderno no solo busca cifrar archivos (ransomware) o robar credenciales bancarias, sino que apunta a datos personales, ubicación, conversaciones privadas y metadatos que permiten hacer perfiles completos de los usuarios.

Los spyware móviles como Pegasus (desarrollado por NSO Group) representan una nueva categoría de amenaza: software diseñado específicamente para vigilancia masiva. Podía infectar teléfonos simplemente enviando un mensaje multimedia y una vez instalado, otorgaba acceso a todos los datos del dispositivo: mensajes, llamadas, correos, ubicación en tiempo real e incluso las conversaciones de aplicaciones supuestamente encriptadas como WhatsApp.

El malvertising (publicidad maliciosa) transformó la forma en que se distribuye malware. En lugar de descargas directas, los ciberdelincuentes compraban espacios en redes de publicidad legítimas y distribuían malware disfrazado como anuncios normales. Un usuario podía infectarse simplemente viendo un anuncio en un sitio web respetable.

Los ataques de phishing evolucionaron de correos electrónicos visiblemente falsos a campañas sofisticadas dirigidas específicamente a individuos, instituciones y empresas. Con nombres falsos convincentes, logos reales y mensajes personalizados, los atacantes lograban que usuarios autorizados descargaran malware deliberadamente creyendo que era una actualización legítima de software.

El robo de identidad digital se convirtió en una industria multimillonaria. Cuando tus datos personales aparecen en bases de datos filtradas (correos, contraseñas, números de teléfono), los delincuentes pueden suplantarte en línea, acceder a tus cuentas bancarias o vender tus datos a terceros en mercados clandestinos.

La respuesta defensiva: de soluciones pasivas a la Inteligencia Artificial

A medida que las amenazas evolucionaban, también lo hacían las defensas. Los antivirus tradicionales basados en firmas (coincidencia de patrones conocidos) demostraron ser insuficientes porque los ciberdelincuentes podían modificar ligeramente el código de malware existente para evitar detección.

Las empresas de seguridad evolucionaron hacia la detección heurística: análisis del comportamiento del software para identificar acciones sospechosas incluso si el código era nuevo. En lugar de preguntarse «¿reconozco este virus?», el sistema preguntaba: «¿este programa se comporta como un virus? ¿Intenta modificar archivos del sistema? ¿Crea conexiones de red inusuales? ¿Intenta desactivar programas de seguridad?”.

En la era móvil, la defensa tomó formas adicionales. Sandboxing aislaba aplicaciones sospechosas en un entorno controlado para observar su comportamiento sin riesgo. Análisis en la nube enviaba muestras de software sospechoso a servidores centralizados donde se analizaban con recursos de computación masivos. La actualización dinámica permitía que los sistemas de seguridad recibieran definiciones de amenazas actualizadas no una vez al día, sino cada pocas horas.

Recientemente, el machine learning ha comenzado a transformar la detección de malware. Los sistemas de seguridad modernos entrenan modelos de inteligencia artificial con millones de ejemplos de software legítimo y malicioso. Estos modelos pueden predecir si un nuevo programa es potencialmente peligroso basándose en características y estadísticas, no solo en coincidencias de firmas.

Para dispositivos móviles como smartphones con Android, esto ha significado la integración de protección proactiva directamente en el sistema operativo. Las tiendas de aplicaciones implementan análisis automático de cada aplicación antes de que esté disponible para descargar y los dispositivos incluyen protección contra instalación de aplicaciones desde fuentes desconocidas. Los sistemas de permisos ahora requieren que las aplicaciones soliciten acceso explícito a datos sensibles (ubicación, cámara, contactos) antes de obtenerlo.

La amenaza persistente: por qué la seguridad sigue siendo un desafío

A pesar de décadas de evolución defensiva, la ciberseguridad sigue siendo un campo de batalla. ¿Por qué?

En primer lugar, la complejidad del software moderno introduce vulnerabilidades inevitables. Un sistema operativo como Android contiene millones de líneas de código y encontrar todos los defectos de seguridad es matemáticamente imposible. Los ciberdelincuentes solo necesitan encontrar uno.

En segundo lugar, la economía del ciberdelito es brutalmente lucrativa. Un ataque de ransomware bien ejecutado puede generar millones de dólares, el robo de credenciales bancarias es rentable y la venta de bases de datos de usuarios en mercados clandestinos es un negocio establecido. Mientras haya dinero en ello, habrá atacantes invirtiendo recursos en nuevas técnicas.

En tercer lugar, el factor humano permanece como el eslabón más débil. La técnica de ingeniería social más efectiva sigue siendo engañar a un usuario para que voluntariamente descargue malware o proporcionemos credenciales. Por cada defensa técnica sofisticada, existe un atacante dispuesto a simplemente llamar a un usuario diciéndole que es de soporte técnico.

Finalmente, la cadena de seguridad es tan fuerte como su eslabón más débil. Un usuario puede tener el mejor antivirus del mundo, pero si su contraseña es «123456» y la reutiliza en múltiples servicios, la seguridad no tiene relevancia.

Panorama actual: protección multicapa y comportamiento responsable

Hoy, la seguridad digital efectiva no es un único producto, sino una combinación de capas defensivas:

A nivel de dispositivo, los modernos sistemas operativos como Android incluyen protección integrada contra malware, cifrado de datos y control granular de permisos. Esta defensa de base es fundamental.

A nivel de aplicación, herramientas especializadas complementan estas defensas. El antivirus detecta malware conocido y desconocido basándose en análisis de comportamiento, las herramientas de privacidad monitorean qué aplicaciones acceden a datos sensibles y los VPN cifran las comunicaciones en redes públicas donde el tráfico de datos es vulnerable.

A nivel de usuario, la educación en seguridad digital es crucial. Reconocer intentos de phishing, mantener contraseñas complejas y únicas, actualizar software regularmente y descargar aplicaciones únicamente de fuentes confiables son prácticas que no pueden ser automatizadas por ningún programa.

La ciberseguridad ha evolucionado de ser una preocupación técnica marginal a un aspecto fundamental de cómo vivimos en el mundo digital. Desde los primeros virus accidentales de los 80s hasta las campañas de vigilancia de hoy, la historia de la seguridad informática es una historia de adaptación constante: amenaza, respuesta, amenaza mayor, respuesta más sofisticada.

Comprender esta evolución nos permite apreciar por qué las defensas digitales modernas son tan complejas y por qué la vigilancia en nuestros dispositivos, especialmente en smartphones que contienen nuestras vidas digitales completas, se ha convertido en una necesidad, no en una opción.

Fuentes y bibliografía

Libros académicos

- Spreiu, G. (2018). Ciberdelincuencia: análisis de la evolución de amenazas informáticas. Editorial Tecnológica.

- Stallings, W., & Brown, L. (2018). Computer Security: Principles and Practice (3ª ed.). Pearson.

- Kolias, C., Kambourakis, G., Stavrou, A., & Gritzalis, S. (2016). «Intrusion detection in 802.11 networks: Empirical evaluation of threats and a public dataset». Journal of Network and Computer Applications, 34(6), 1841-1853.

Artículos especializados

- Lalonde Levac, B., et al. (2015). «A Survey on Malware Detection Techniques for Mobile Devices«. IEEE Communications Surveys & Tutorials, 17(2), 1061-1087.

- Shin, S., Gu, G., Redmiles, A. K., & Portokalidis, G. (2013). «A large-scale empirical study of conficker». IEEE Transactions on Information Forensics and Security, 7(2), 676-690.

Fuentes históricas y periodísticas

- Institute for Security Technology Studies (ISTS). Historical Timeline of Computer Viruses and Worms.

- BBC News. «Love Bug: The virus that infected millions» (2020).

- NPR. «The Morris Worm: How it happened and why it matters» (2008).

- Symantec Security Response. Internet Security Threat Report 2019.

Documentos de organizaciones de seguridad

- Microsoft Security Intelligence Report.

- Google Play Protect: Security and Privacy in Android.

- NIST Cybersecurity Framework (2022).

Recursos digitales

- VirusTotal: Base de datos de análisis de malware.

- Gartner Magic Quadrant for Endpoint Protection Platforms.

- Kaspersky Securelist: Análisis de amenazas contemporáneas.

Preguntas frecuentes sobre Ciberseguridad

¿Cuál fue el primer virus informático que afectó a millones de usuarios?

Técnicamente, el Morris Worm de 1988 fue el primero en escapar de laboratorio, pero afectó a relativamente pocos sistemas. El ILOVEYOU de 2000 fue probablemente el primer virus global masivo que infectó decenas de millones de computadoras en cuestión de horas.

¿Cómo evolucionó el malware de los virus simples?

Los virus primitivos se replicaban sin un objetivo específico. El malware moderno está diseñado con propósitos concretos: robar datos, cifrar archivos para extorsión, o establecer acceso remoto. Esta especialización los hace más efectivos y más difíciles de detectar.

¿Android es más vulnerable que iOS a malware?

Android, por su arquitectura abierta, históricamente ha tenido más aplicaciones maliciosas distribuidas. Sin embargo, su modelo de permisos granulares y protección integrada hacen que sea relativamente seguro si el usuario descarga aplicaciones únicamente de la tienda oficial de Google Play.

¿Es suficiente el antivirus de Android integrado?

El análisis integrado de Google Play Protect proporciona protección básica efectiva contra malware conocido. Para usuarios que descargan desde múltiples fuentes o quieren protección adicional contra amenazas nuevas, herramientas especializadas ofrecen análisis de comportamiento mejorado.

¿Cómo cambió la amenaza de malware entre computadoras y smartphones?

En computadoras, el objetivo histórico fue destruir datos o generar tráfico (botnets). En smartphones, el objetivo principal es robar información personal y credenciales bancarias, porque el smartphone es inherentemente más personal y contiene datos más sensibles.

¿Qué es el phishing y por qué sigue siendo efectivo después de 20 años?

El phishing es un ataque de ingeniería social donde un atacante se disfraza como una entidad confiable (banco, servicio, amigo) para engañar a usuarios. Sigue siendo efectivo porque explotamos el factor humano: la confianza. Ningún software puede prevenir completamente que un usuario voluntariamente proporcione sus credenciales a un atacante.

¿Los hackers antiguos son diferentes de los ciberdelincuentes modernos?

Históricamente, algunos hackers de los 80s y 90s eran más motivados por fama o curiosidad académica. Los ciberdelincuentes modernos operan como verdaderos negocios, con modelos económicos claros, cadenas de suministro, y especialización de roles.

¿Es posible tener seguridad digital perfecta?

No. La seguridad perfecta requeriría que el software fuera perfecto (sin vulnerabilidades), que todos los usuarios siempre tomaran decisiones seguras (imposible), y que los atacantes tuvieran menos recursos que los defensores (falso). La seguridad digital es una probabilidad, no una certeza.

¿Qué rol juega la encriptación en la seguridad moderna?

La encriptación protege datos en tránsito (entre tu dispositivo y un servidor) y en reposo (almacenados en tu dispositivo). Es fundamental para prevenir que un atacante lea tus comunicaciones, pero no protege contra malware que ya está en tu sistema.

¿Cómo evoluciona la educación en seguridad digital?

La educación cada vez enfatiza menos «reglas de oro» (que cambian) y más principios subyacentes: entender que los atacantes usan ingeniería social, que ningún sistema es completamente seguro, y que la responsabilidad personal es fundamental.